ZarazaBot窃取浏览器密码样本分析

一、样本标签

| 标签名 | 描述 |

|---|---|

| 原始⽂件名 | ISBEW64.exe |

| MD5 | 41d5fda21cf991734793df190ff078ba |

| ⽂件⼤⼩ | 296.50 KB (303616 bytes) |

| ⽂件格式 | PE64 |

| 加壳类型 | 无 |

| 编译语⾔ | .NET |

| SHA-1 | b50a8e2a7998e17286d2e18d1cf3f7e4e84482c6 |

| SHA-256 | 2cb42e07dbdfb0227213c50af87b2594ce96889fe623dbd73d228e46572f0125 |

| 开源报告 | https://www.uptycs.com/blog/zaraza-bot-credential-password-stealer |

二、详细分析

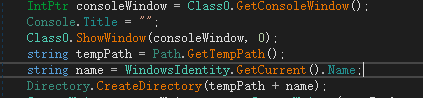

样本(41d5fda21cf991734793df190ff078ba)运行时获取受害者计算机的用户名,然后在%TEMP%目录中使用该名称创建一个新的子文件夹。